Qu’est-ce qu’une signature numérique et comment ça marche

Sommaire :

Les signatures numériques réduisent les coûts, augmentent l’efficacité et améliorent la sécurité des documents. Cependant, beaucoup ne les connaissent pas encore. Lisez cet article pour savoir ce qu’est une signature numérique et comment elle fonctionne.

Navigation

-

Aperçu de la Signature Numérique

-

Termes Connexes

-

Comment Fonctionne la Signature Numérique

Qu’est-ce qu’une signature numérique et comment ça marche

Avec la popularité rapide des signatures numériques dans le monde, vous pourriez être curieux à leur sujet. Les signatures numériques sont différentes des signatures électroniques, alors qu’est-ce qu’une signature numérique ? Quelles sont ses caractéristiques ? Comment ça fonctionne ?

Si vous voulez en savoir plus sur les signatures numériques, vous êtes au bon endroit. Cet article vous donnera une introduction approfondie aux signatures numériques et répondra à vos questions. Commençons !

Aperçu de la Signature Numérique

Qu’est-ce qu’une Signature Numérique

La signature numérique est l’une des technologies de signature électronique, et c’est aussi la technologie de signature électronique la plus mature et la plus largement utilisée dans le monde.

Une signature numérique est une chaîne numérique, elle ne peut être créée que par l’expéditeur de l’information et ne peut être falsifiée par d’autres. Elle est équivalente à une empreinte digitale numérique. Et cette chaîne numérique est également une preuve significative de l’authenticité de l’information de l’expéditeur.

De plus, voici un tutoriel vidéo qui peut vous aider à comprendre facilement tout l’article.

La signature numérique peut garantir la conformité aux lois et réglementations en fournissant la validité et l’authenticité des documents numériques et l’identité des signataires.

Elle peut également non seulement prouver que les données proviennent du signataire en fournissant la source, l’heure, l’identité et le certificat du document numérique, mais aussi confirmer qu’elles n’ont pas été altérées.

Pourquoi les Signatures Numériques ont une Haute Sécurité

La signature numérique adopte la technologie de cryptage à clé publique. Le cryptage à clé publique fait référence à la méthode de cryptage du système utilisant la clé, et il existe deux types de clés. La clé publique crypte les données, tandis que la clé privée est utilisée pour déchiffrer les données et n’est disponible que pour le signataire.

En même temps, le signataire et le destinataire doivent tous deux avoir des certificats numériques fournis par l’autorité de certification (CA) pour vérifier tout le processus.

Par conséquent, la signature numérique assure sa sécurité grâce à la technologie ci-dessus.

Pourquoi les Signatures Numériques sont Importantes

En raison de la popularité d’Internet, de nombreuses entreprises choisissent désormais de mener leurs activités en ligne. Parmi elles, les flux de travail numériques occupent une place très importante.

Comparé au processus papier, une signature numérique peut être effectuée sur n’importe quel ordinateur ou téléphone portable. Cela permet également aux gens de suivre le statut des documents à tout moment et n’importe où. Elle ne nécessite pas de coûts d’impression tels que l’encre et le papier, ni de transport et d’archivage. Une signature numérique peut atteindre l’objectif de travail en quelques minutes, économisant beaucoup de temps et de coûts.

En même temps, en raison de sa forte sécurité, la signature numérique peut aider à minimiser le risque de vol ou de falsification des informations lors du partage de données importantes. De plus, avec l’application large de la signature électronique, la signature numérique a des avantages juridiques dans de nombreux pays, y compris les États-Unis, le Canada et d’autres pays de l’Union Européenne.

Grâce à ces deux points, la signature numérique améliore la transparence des interactions en ligne et établit la confiance et les relations juridiques entre les partenaires commerciaux.

Voici pourquoi les signatures numériques sont importantes.

Termes Connexes

Avant de comprendre comment fonctionnent les signatures numériques, vous devez apprendre quelques termes connexes :

Valeur de Hachage

La valeur de hachage fait référence à la formation d’un nombre et d’une chaîne de lettres unique et de longueur fixe à partir d’un fichier de n’importe quelle taille selon un certain algorithme (par exemple, l’algorithme sha256), ce qui est similaire aux empreintes digitales humaines.

Tout fichier (par exemple, e-mail, document, etc.) a une seule valeur de hachage, et les valeurs de hachage de différents fichiers pdf ne peuvent pas être les mêmes, et le contenu des fichiers PDF ayant la même valeur de hachage est forcément identique. L’algorithme de hachage est irréversible, et le contenu du fichier ne peut pas être déduit de la valeur de hachage.

Cryptographie à Clé Publique

La cryptographie à clé publique, également connue sous le nom de cryptographie asymétrique, utilise deux clés. La clé publique crypte les données, tandis que la clé privée est utilisée pour déchiffrer les données et n’est disponible que pour le signataire.

Infrastructure à Clé Publique (PKI)

PKI est composée de l’autorité de certification, du détenteur du certificat et de la partie concernée. C’est une infrastructure universelle basée sur la cryptographie à clé publique, qui fournit des services de sécurité complets pour diverses applications réseau.

Autorité de Certification (CA)

CA est un tiers de confiance. Elle peut fabriquer et émettre des certificats numériques, générer une paire de mots de passe (clé privée et clé publique) par cryptage asymétrique, et lier l’identité réelle du détenteur du certificat numérique.

Certificats Numériques

Le certificat numérique est délivré par la CA, qui peut identifier le détenteur et contient la clé publique et d’autres informations personnelles ou organisationnelles.

Pretty Good Privacy (PGP)/OpenPGP

PGP permet aux utilisateurs de signer des certificats de personnes avec des identités vérifiables pour faire confiance à d’autres utilisateurs et est également considéré comme une alternative à PKI.

Principe de Fonctionnement

Le principe de fonctionnement d’une signature numérique est de prouver que l’information ou les documents n’ont pas été falsifiés après avoir été signés par le signataire.

Les certificats numériques émis par les institutions de la CA sont divisés en certificats de clé publique et certificats de clé privée. Lorsqu’un document doit être signé, le signataire utilise le certificat de clé privée pour crypter le fichier électronique (valeur de hachage du fichier) pour former une signature électronique.

La CA hachera le contenu du certificat utilisateur, puis utilisera sa clé privée pour crypter asymétriquement le résumé calculé.

La clé publique de la CA est ouverte, et l’utilisateur peut déchiffrer le résumé original crypté par la clé privée de la CA avec la clé publique de la CA, et obtenir le contenu du certificat utilisateur original. Ensuite, utilisez le même algorithme de hachage pour obtenir une valeur de résumé.

En comparant les deux valeurs de résumé, il est cohérent que le certificat puisse être de confiance s’il n’a pas été altéré, de manière à garantir la validité et la résistance à la falsification du certificat.

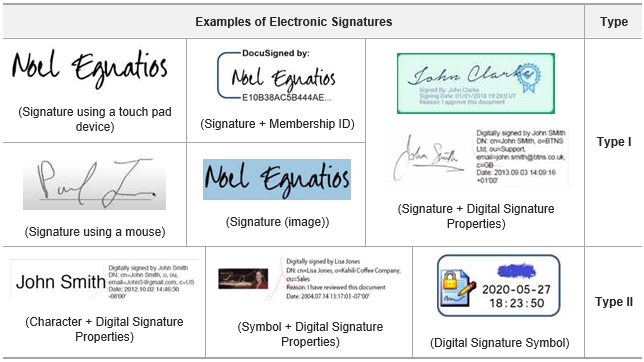

Exemples de Signatures Numériques

Le processus spécifique est le suivant, et nous utiliserons Bob et Alice pour désigner les noms de deux personnes.

Étape 1. Bob sélectionne ou crée un fichier à signer numériquement. Et l’ordinateur de Bob calculera la valeur de hachage unique du contenu du fichier. Ensuite, une signature numérique sera créée en cryptant cette valeur de hachage avec la clé privée de Bob.

Étape 2. Bob envoie le fichier à Alice via la plateforme, et Alice reçoit le fichier original et sa signature numérique. Ensuite, Alice déchiffrera la signature numérique en utilisant la clé publique fournie par Bob.

Étape 3. Si la clé publique ne peut pas déchiffrer la signature, cela entraînera l’authentification de la signature comme invalide. Si la valeur de hachage déchiffrée est cohérente avec la valeur de hachage originale, cela signifie que le fichier n’a pas été falsifié.

Exemples de Signatures Numériques

Conclusion

Les signatures numériques ont de nombreux avantages. Elles permettent de gagner du temps, de réduire les coûts et d’accélérer l’efficacité du travail ; elles ont également une forte sécurité et des avantages juridiques. De nos jours, elles sont largement utilisées dans les affaires, la finance et d’autres domaines.

À travers cet article, vous pouvez comprendre sa définition et sa fonction. Si vous pensez que cet article vous est utile, veuillez le partager avec d’autres amis qui veulent en savoir plus sur les signatures numériques !